Sistem operasi Windows berisi sekitar 40 hingga 50 juta baris kode dan pasti ada kesalahan pemrograman yang dapat menyebabkan masalah pada Windows yang tergantung pada pakar keamanan atau peretas untuk menemukan backdoor yang dapat dieksploitasi. Inilah sebabnya mengapa sangat penting bagi komputer yang menjalankan sistem operasi Windows terutama yang terhubung ke Internet untuk selalu up to date dengan patch atau perbaikan terbaru saat ini untuk memastikan bahwa itu stabil dan dapat diandalkan.

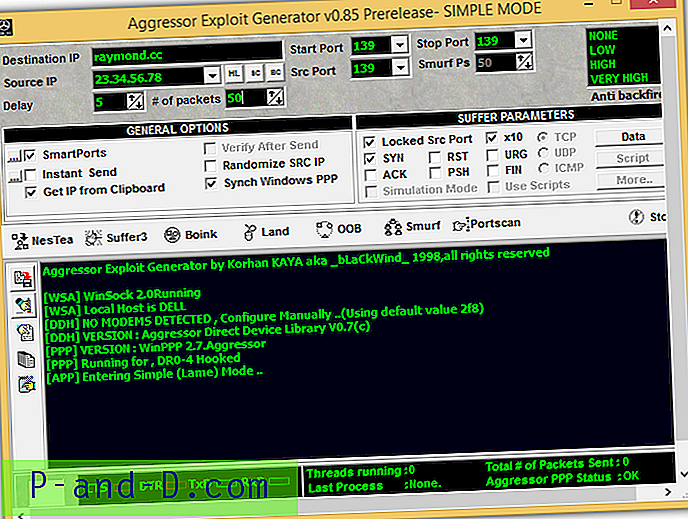

Sangat menyenangkan mengetahui bahwa setiap versi Windows yang lebih baru kurang rentan terhadap serangan jarak jauh yang dapat menyebabkan crash komputer dengan layar biru kematian. Kembali di Windows 95, ada banyak jenis serangan Denial of Service yang dapat menyebabkan sistem terkunci. Selain itu, tidak banyak pengguna yang mengetahui Pembaruan Windows untuk secara otomatis memeriksa dan menginstal pembaruan keamanan pada waktu itu dan sebagian besar alat serangan ini cukup mudah bagi pemula untuk digunakan hanya dengan memasukkan alamat IP korban. Bahkan alat serangan Windows paling canggih saat itu yang disebut Aggressor Exploit Generator memiliki mode sederhana yang dapat meluncurkan serangan NesTea, Suffer3, Boink, Land, OOB dan Smurf dari Windows 95 dengan klik mouse.

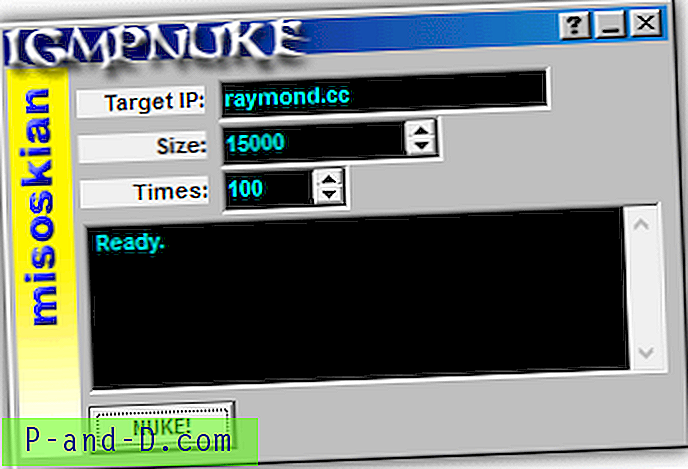

Semua alat DoS yang dapat crash Windows 95 diperbaiki di Windows 98 tetapi kemudian rentan terhadap paket IGMP besar. Nuker IGMP yang dibuat oleh Misoskian tersedia untuk umum bagi siapa saja yang menggunakannya untuk merusak sistem Windows 98 hanya dengan memasukkan alamat IP komputer jarak jauh.

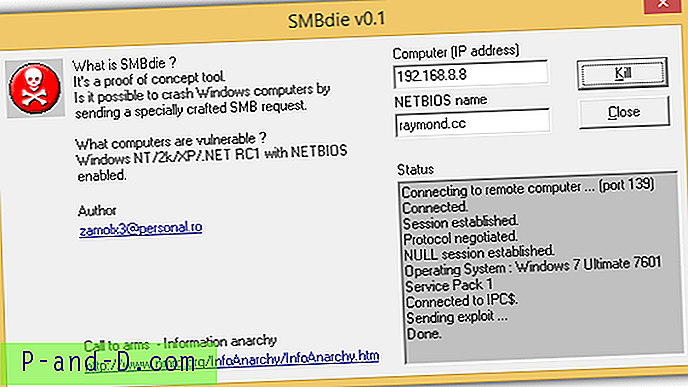

Windows XP datang kemudian tetapi tidak terhindar dari serangan nuklir juga. Zamolx3 menciptakan alat bukti konsep untuk dengan mudah crash Windows XP dengan layar biru kematian dengan mengirimkan permintaan SMB dibuat khusus untuk komputer XP dengan hanya menentukan alamat IP dan nama komputer. Meskipun SMBDie memerlukan informasi tambahan yang merupakan nama NETBIOS, mendapatkannya cukup mudah dengan melakukan ping alamat IP dengan -a switch. Bagaimanapun, komputer yang menjalankan Windows XP tanpa paket layanan yang diinstal rentan terhadap serangan ini.

Windows XP datang kemudian tetapi tidak terhindar dari serangan nuklir juga. Zamolx3 menciptakan alat bukti konsep untuk dengan mudah crash Windows XP dengan layar biru kematian dengan mengirimkan permintaan SMB dibuat khusus untuk komputer XP dengan hanya menentukan alamat IP dan nama komputer. Meskipun SMBDie memerlukan informasi tambahan yang merupakan nama NETBIOS, mendapatkannya cukup mudah dengan melakukan ping alamat IP dengan -a switch. Bagaimanapun, komputer yang menjalankan Windows XP tanpa paket layanan yang diinstal rentan terhadap serangan ini.

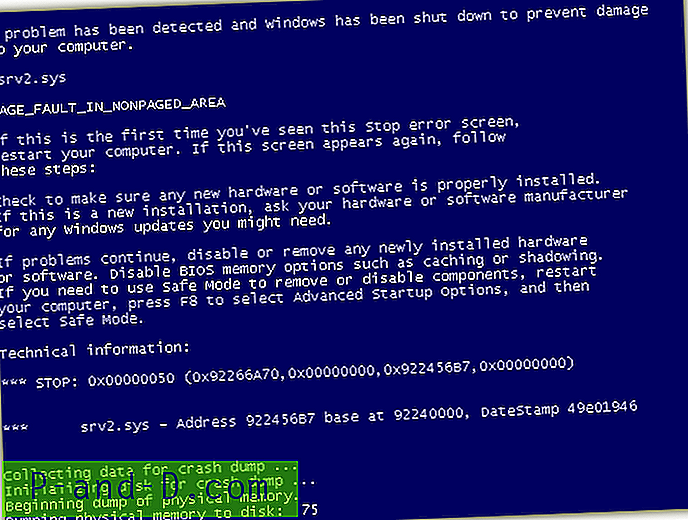

Kebanyakan orang akan setuju bahwa Windows Vista tidak terlalu stabil meskipun antarmuka pengguna grafis terlihat bagus. Ini aman dari serangan SMBDie, tetapi sayangnya SMB2.0 yang lebih baru menderita kerentanan lain yang dapat menyebabkan BSOD. Jika komputer korban yang menjalankan Windows Vista tidak memiliki tambalan yang diinstal dan Windows Firewall dinonaktifkan, layar biru dengan kesalahan PAGE_FAULT_IN_NONPAGED_AREA yang disebabkan oleh srv2.sys akan disajikan.

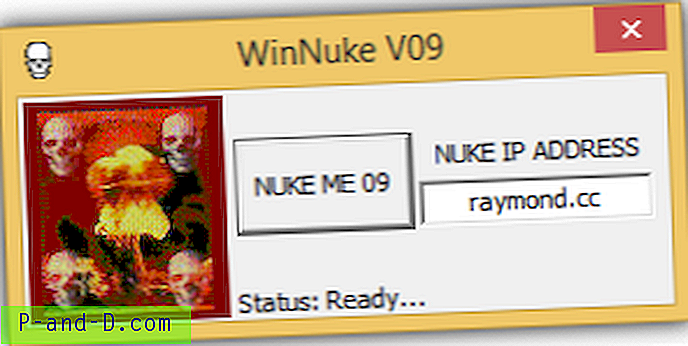

Skrip serangan asli ditulis dalam Python. Menjalankan skrip di Windows semudah menginstal ActivePython, mengedit skrip untuk mengganti IP_ADDR dengan alamat IP korban, menyimpan perubahan dan menjalankannya. Ada beberapa versi Windows biner yang mudah digunakan tetapi yang masih tersedia adalah SMB2Nuke oleh www.illmob.org. Demikian pula dengan alat WinNuke tua yang baik, cukup masukkan alamat IP korban dan klik tombol untuk meluncurkan serangan.

Windows Vista yang baru diinstal yang belum diperbarui belum tentu rentan terhadap SMB 2.0 nuke tetapi Windows Firewall yang diaktifkan secara default dapat melindungi dari serangan itu. Anda dapat mengunduh pembaruan resmi MS09-050 dari Microsoft Security TechCenter. Windows 7 sebagian besar aman dari serangan SMB2.0 karena hanya versi Release Candidate (RC) yang terpengaruh.

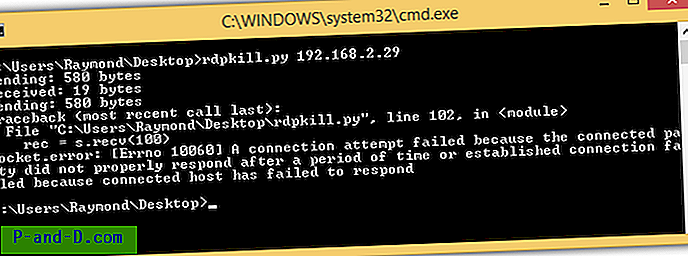

Sementara kerentanan keamanan ada di setiap versi Windows, sistem operasi cukup aman terhadap serangan-serangan ini selama tidak ada bukti konsep yang dipublikasikan secara publik di mana siapa pun dapat menyalahgunakannya. Ada kasus di 2012 di mana peneliti keamanan Luigi Auriemma menemukan kerentanan di Remote Desktop. Orang lain memegang kode dan merilis alat Proof of Concept mereka dalam skrip Python yang dapat membuat crash komputer Windows dengan Remote Desktop memungkinkan dengan layar biru kematian.

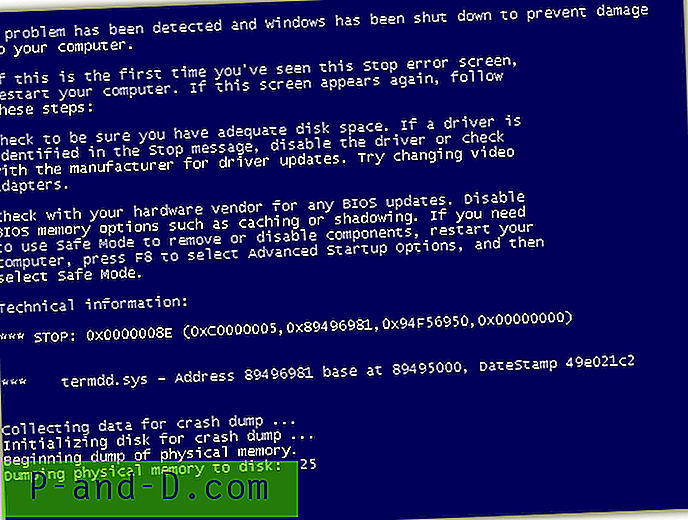

illmob.org membuat serangan itu jauh lebih mudah untuk dijalankan melalui program yang dapat dieksekusi Windows. Cukup unduh, jalankan, masukkan alamat IP komputer dengan Remote Desktop yang diaktifkan dan klik "Nuke it!" tombol. Komputer korban akan langsung mendapatkan layar biru yang menunjukkan kesalahan pada file yang terkena termdd.sys. File termdd.sys adalah driver server desktop jarak jauh sehingga memberi Anda petunjuk bahwa layar biru disebabkan oleh Remote Desktop.

Windows XP, Vista dan 7 rentan terhadap serangan MS12-020. Jika komputer Anda tidak sepenuhnya mutakhir karena beberapa alasan, Anda dapat mengunduh dan menginstal tambalan MS12-020 secara manual dari situs web resmi Microsoft.

Catatan Akhir : Seperti yang Anda lihat, menjaga sistem operasi Windows Anda selalu terbarui sangat penting dalam mencegah serangan dari kerentanan yang diketahui. Anda juga perlu memastikan bahwa perangkat lunak pihak ketiga selalu terkini, dan juga memiliki perangkat lunak antivirus yang baik yang melindungi komputer Anda dari perangkat lunak berbahaya juga sama pentingnya.

![[Fix] Perlindungan Sumber Daya Windows tidak dapat memulai layanan perbaikan - Kesalahan SFC](http://p-and-d.com/img/microsoft/868/windows-resource-protection-could-not-start-repair-service-sfc-error.jpg)