Memutuskan apakah suatu file terinfeksi atau aman dari hasil pemindaian VirusTotal dapat membuat frustasi ketika setengah dari antivirus menunjukkan bahwa itu terinfeksi sementara setengah lainnya menunjukkan bahwa itu bersih.

Anda dapat mencoba menganalisis file setengah terdeteksi menggunakan layanan kotak pasir online seperti ThreatExpert tetapi laporan hanya menunjukkan perilaku program ketika dimulai dan tidak memberi tahu Anda apa yang dilakukannya ketika opsi diaktifkan atau ketika tombol pada program diklik. .

Ini terjadi ketika perangkat lunak sandbox seperti Sandboxie datang untuk dimainkan dengan memungkinkan Anda menjalankan program apa pun di komputer apakah aman atau terinfeksi, namun perubahan apa pun masih tidak akan memengaruhi komputer Anda.

Meskipun Sandboxie terutama digunakan untuk menjaga keamanan komputer Anda dengan menjalankan program di ruang yang terisolasi, Sandboxie juga dapat digunakan untuk menganalisis perilaku program. Berikut adalah 2 cara untuk menyelidiki perubahan yang dilakukan pada sistem komputer Anda oleh program yang dijalankan di dalam Sandboxie.

Analisis Otomatis menggunakan Buster Sandbox Analyzer

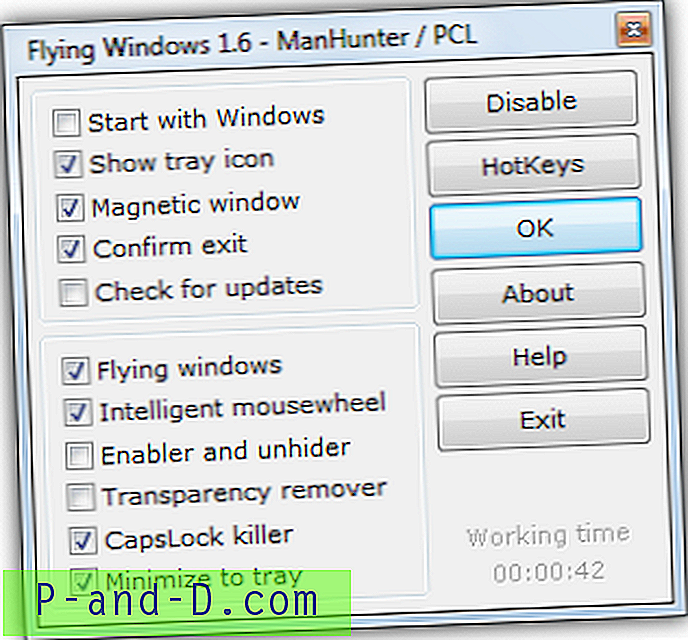

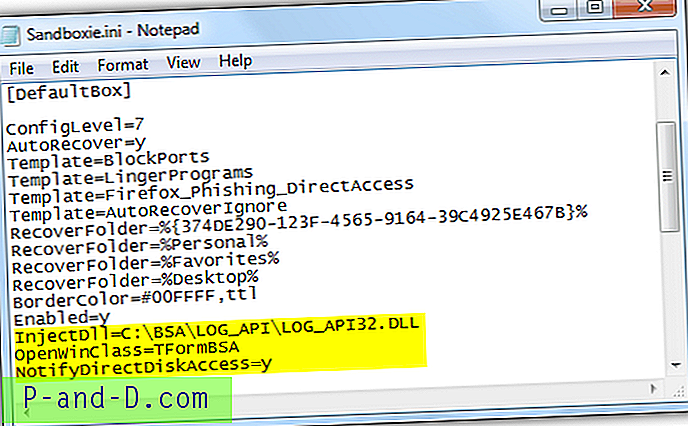

Buster Sandbox Analyzer (BSA) adalah alat gratis yang dapat digunakan untuk menonton tindakan dari setiap proses yang dijalankan di dalam Sandboxie. Meskipun BSA adalah perangkat lunak portabel, itu tidak berfungsi langsung dan membutuhkan konfigurasi satu kali manual untuk memuat file DLL BSA dengan menambahkan 3 baris ke file konfigurasi INI milik Sandboxie.

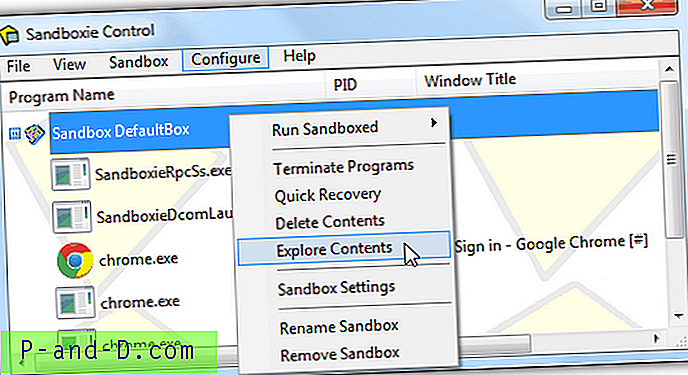

Perhatikan bahwa jika Anda akan mengikuti instruksi instalasi yang tepat dari situs web resmi, Anda harus mengekstrak folder Analyzer Buster Sandbox ke root drive C: \ drive Anda. Setelah selesai, jalankan BSA.EXE file yang dapat dieksekusi dari folder C: \ bsa dan Anda harus memasukkan path folder sandbox untuk memeriksa lokasi folder sandbox Sandboxie. Untuk mendapatkan lokasi, buka Kontrol Sandboxie dengan mengklik dua kali pada ikon baki layang-layang kuning dari area notifikasi, seret semua program dan letakkan di Sandbox DefaultBox. Sekarang klik kanan pada DefaultBox Sandbox di jendela Kontrol dan pilih "Jelajahi Konten".

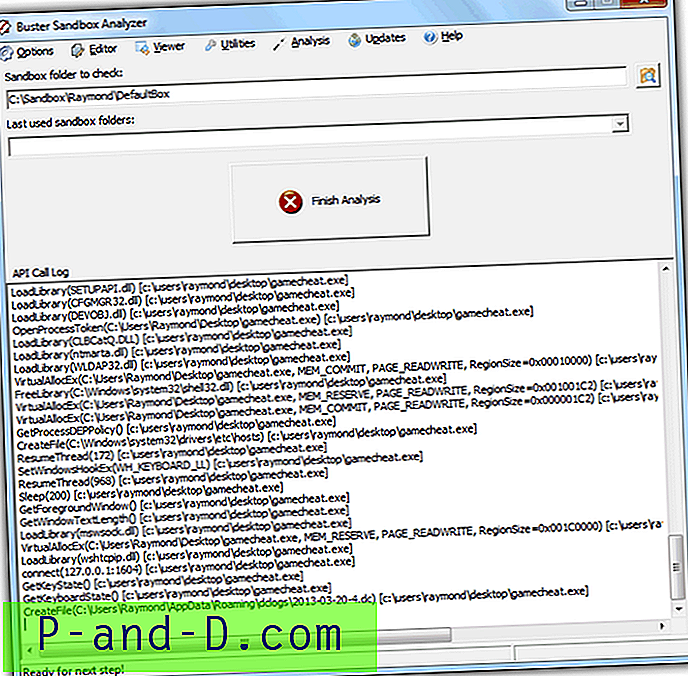

Jendela explorer akan terbuka dengan jalur ke kotak pasir yang dapat Anda salin dan tempel ke "folder kotak pasir untuk memeriksa". Klik tombol Start Analysis pada Buster Sandbox Analyzer dan Anda sekarang dapat menjalankan program yang ingin Anda analisis di Sandboxie. Ketika sebuah program dijalankan di bawah Sandboxie, Anda akan melihat jendela Log Panggilan API di BSA yang diisi dengan informasi.

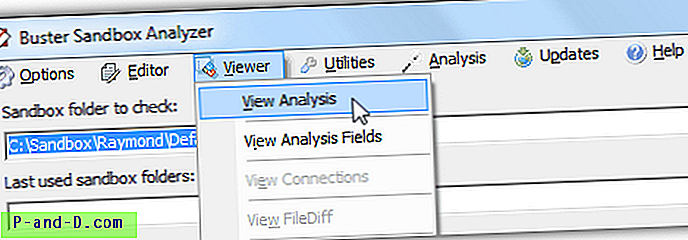

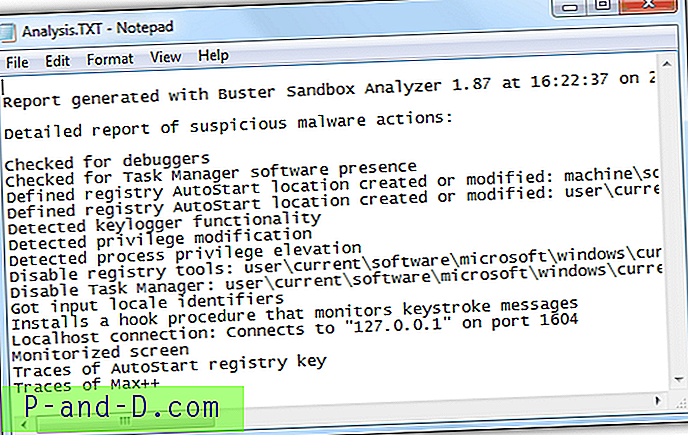

Setelah selesai menguji program dan ingin menganalisis perilaku program, pertama-tama Anda harus menghentikan proses dari Kontrol Sandboxie dengan mengklik kanan dan memilih "Hentikan Program". Kembali ke Buster Sandbox Analyzer dan klik tombol Finish Analysis. Klik Penampil di bilah menu dan pilih Lihat Analisis. File teks analisis akan terbuka yang menunjukkan kepada Anda laporan terperinci tindakan dari program yang Anda jalankan di Sandboxie.

Tangkapan layar di bawah adalah contoh tindakan yang dibuat oleh DarkComet RAT. Ia memeriksa debugger, keberadaan perangkat lunak pengelola tugas, membuat mulai otomatis dalam registri, mencatat penekanan tombol, peningkatan privilege, menonaktifkan regedit & task manager dan menghubungkan ke host jarak jauh dengan nomor port.

Catatan tambahan : Beberapa malware memiliki fungsionalitas anti-debugger di mana ia secara otomatis berhenti ketika sedang dijalankan di alat debugging atau mesin virtual untuk mencegah analisis atau untuk menipu pengguna yang kurang berpengalaman untuk berpikir bahwa file tersebut aman. Buster Sandbox Analyzer jelas berada di depan permainan karena diperbarui setidaknya sebulan sekali untuk mencegah malware mengenali itu sebagai debugger.

Unduh Buster Sandbox Analyzer

Analisis Manual

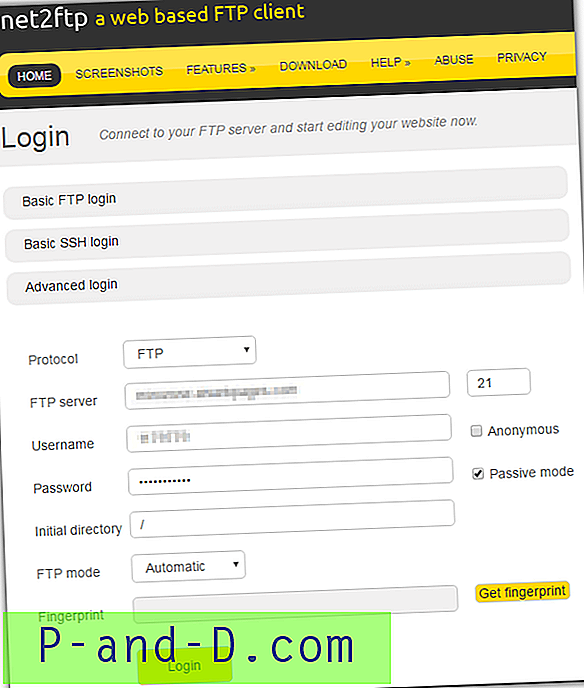

Secara manual menganalisis perilaku program dari Sandboxie dimungkinkan tanpa menggunakan alat pihak ketiga mana pun tetapi Anda tidak akan mendapatkan analisis terperinci dibandingkan dengan menggunakan Buster Sandbox Analyzer. Anda dapat dengan mudah mengetahui apakah aplikasi berpasir diprogram untuk menjatuhkan file tambahan ke hard drive dan menambahkan nilai autostart dalam registri yang merupakan bukti yang cukup untuk menentukan bahwa program tersebut berbahaya.

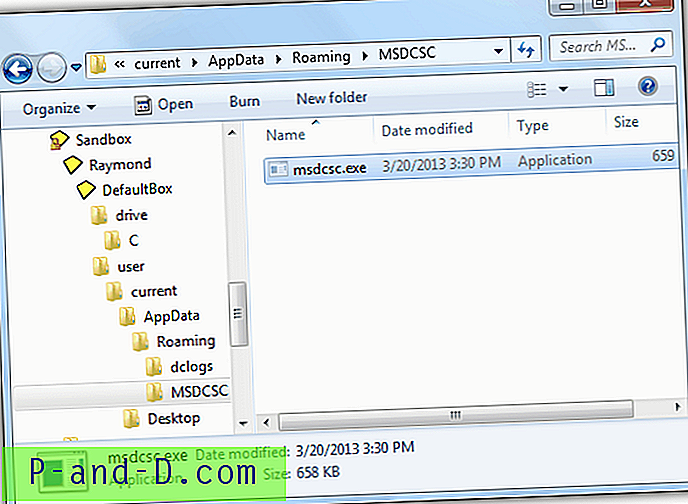

Untuk melihat perubahan file, klik kanan di DefaultBox dari jendela Kontrol Sandboxie dan pilih "Jelajahi Konten" atau secara langsung pergi ke C: \ Sandbox \ [Nama pengguna] \ DefaultBox \. Jika Anda melihat folder apa pun seperti "drive" atau "pengguna", itu berarti bahwa aplikasi berpasir telah membuat beberapa file di hard drive. Lanjutkan mengakses folder sampai Anda melihat beberapa file. Di bawah ini adalah contoh perilaku mencurigakan di mana aplikasi berpasir dijalankan dari desktop membuat salinan dirinya sendiri ke folder data aplikasi pengguna saat ini.

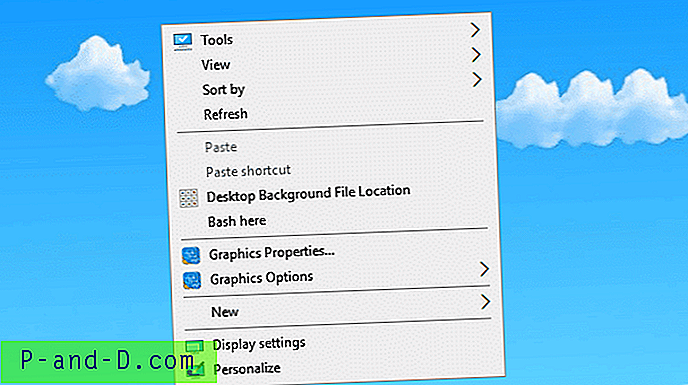

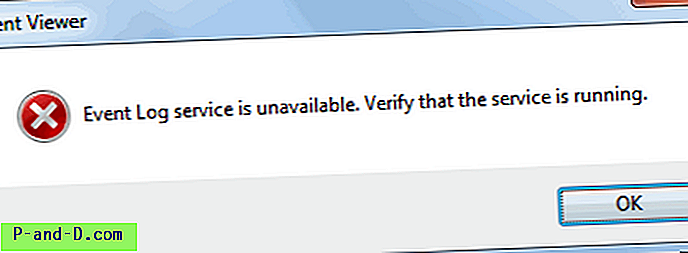

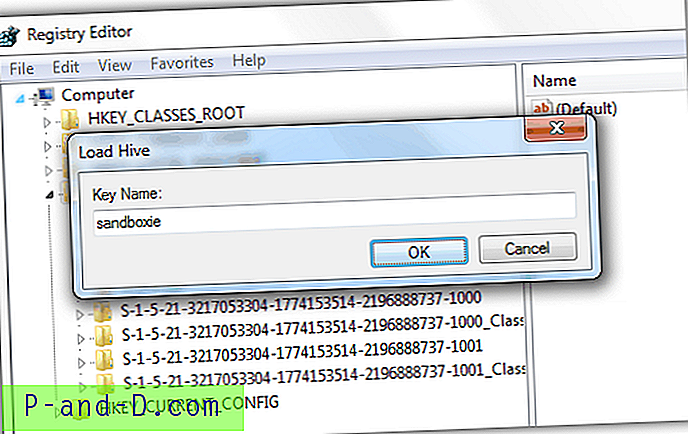

Sedangkan untuk menganalisis perubahan registri, Anda harus terlebih dahulu menghentikan program dari Sandboxie Control. Tekan MENANG + R untuk membuka jendela Jalankan, ketik regedit dan klik OK. Luaskan folder registri HKEY_USERS dengan mengklik dua kali padanya, klik File dari menu dan pilih Load Hive . Telusuri ke C: \ Sandbox \ [UserName] \ DefaultBox \ dan buka RegHive tanpa ekstensi file apa pun. Masukkan apapun seperti sandboxie untuk Nama Kunci untuk memudahkan identifikasi dan klik OK.

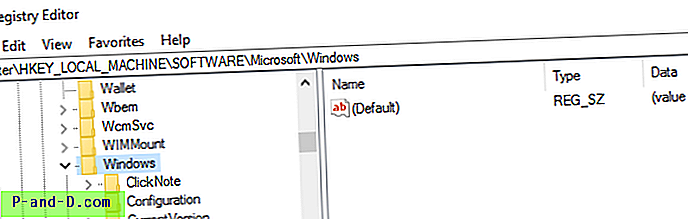

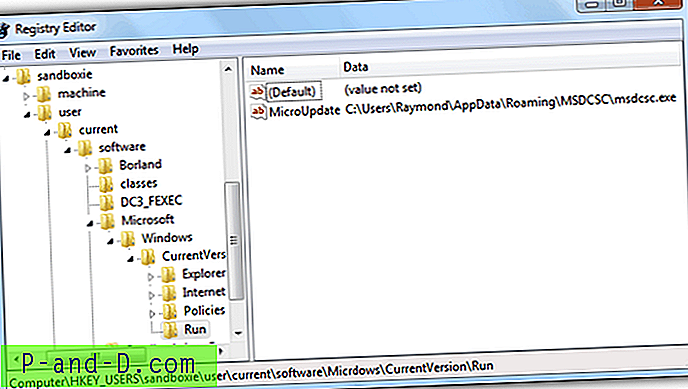

Folder registri lain dengan nama yang sebelumnya Anda tetapkan untuk Nama Kunci akan ditambahkan ke akhir HKEY_USERS. Anda sekarang dapat memperluas folder registri untuk menganalisis nilai yang ditambahkan atau diubah.

Seperti yang Anda lihat dari cuplikan layar contoh di atas, aplikasi sandboxed di Sandboxie juga menambahkan nilai startup otomatis ke pengguna saat ini dalam registri untuk menjalankan file yang jatuh ke folder Data Aplikasi ketika pengguna login. Seorang pengguna komputer dengan pengalaman dan pengetahuan akan dapat mengevaluasi bahwa perilaku aplikasi berpasir kemungkinan besar berbahaya dan Anda bisa mendapatkan konfirmasi atas temuan Anda dengan mengirimkan file ke analis antivirus menggunakan X-Ray.