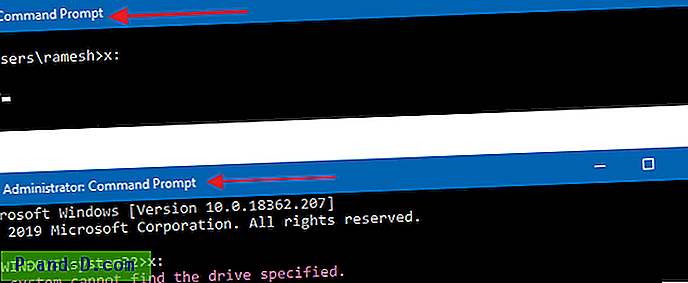

Saat Anda mencoba mengakses drive jaringan yang dipetakan dari Elevated atau Admin Command Prompt atau Task Scheduler (dengan hak istimewa tertinggi), drive yang dipetakan tidak akan tersedia. Mencoba menggunakan drive jaringan yang dipetakan menyebabkan kesalahan Sistem tidak dapat menemukan jalur yang ditentukan (Kode kesalahan: 0x80070003) .

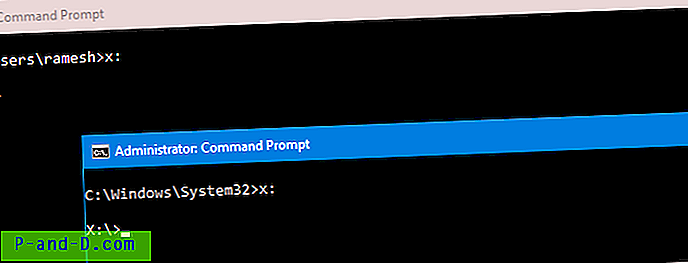

Berikut adalah screenshot dari komputer yang menjalankan Windows 10 versi 1903.

Namun, drive jaringan yang dipetakan dapat diakses dari File Explorer dan Command Prompt biasa (tidak ditinggikan).

Berbagai forum menyarankan agar orang menggunakan jalur UNC (sebagai solusi) alih-alih huruf drive yang dipetakan saat dalam mode Command Prompt yang ditinggikan atau menjalankan file batch dengan Penjadwal Tugas. Juga, mereka menyarankan pengguna untuk menonaktifkan Jalankan dengan hak istimewa tertinggi untuk tugas tugas terjadwal tertentu agar dapat menggunakan drive jaringan yang dipetakan.

Namun, solusi tersebut tidak diperlukan karena ada solusi berbasis registri permanen yang memungkinkan Anda menggunakan drive yang dipetakan dari standar serta proses yang ditingkatkan.

(Buka solusi secara langsung)

Artikel Microsoft Knowledgebase KB937624 Setelah Anda mengaktifkan UAC, program mungkin tidak dapat mengakses beberapa lokasi jaringan untuk mengatasi masalah ini. Tetapi perbaikan nyata diberikan dalam KB3035277 (juga disebutkan di bawah) sebagai gantinya.

KB937624 menyatakan:

Ketika seorang administrator masuk ke Windows Vista, Otoritas Keamanan Lokal (LSA) membuat dua token akses. Jika LSA diberitahu bahwa pengguna adalah anggota grup Administrators, LSA membuat logon kedua yang hak administratornya dihapus (difilter). Token akses yang difilter ini digunakan untuk memulai desktop pengguna. Aplikasi dapat menggunakan token akses administrator penuh jika pengguna administrator mengklik Izinkan di kotak dialog Kontrol Akun Pengguna.

Jika pengguna masuk ke Windows Vista dan jika Kontrol Akun Pengguna diaktifkan, program yang menggunakan token akses yang difilter pengguna dan program yang menggunakan token akses administrator penuh pengguna dapat berjalan pada saat yang sama. Karena LSA membuat token akses selama dua sesi log masuk terpisah, token akses berisi ID masuk yang terpisah.

Karena pemetaan drive yang dibuat dari File Explorer berasal dari token pengguna standar, drive tidak terlihat dari token yang ditinggikan (misalnya, Prompt Perintah Administrator, atau Tugas Terjadwal yang dikonfigurasi untuk dijalankan dengan hak istimewa tertinggi.)

Artikel Microsoft lainnya KB3035277 berjudul Mapped drive tidak tersedia dari prompt yang ditinggikan ketika UAC dikonfigurasi untuk "Prompt for credentials" menawarkan penjelasan bersama dengan solusi yang bekerja di Windows Vista melalui Windows 10 (diuji pada v1903)

KB3035277 menyatakan:

Ketika UAC diaktifkan, sistem membuat dua sesi masuk saat masuk pengguna. Kedua sesi masuk dihubungkan satu sama lain. Satu sesi mewakili pengguna selama sesi yang ditinggikan, dan sesi lainnya di mana Anda menjalankan setidaknya di bawah hak pengguna.

Ketika pemetaan drive dibuat, sistem membuat objek tautan simbolis ("DosDevices") yang mengaitkan huruf drive ke jalur UNC. Objek-objek ini khusus untuk sesi masuk dan tidak dibagi di antara sesi masuk.

Catatan Entri registri EnableLinkedConnections memaksa tautan simbolik untuk ditulis ke kedua sesi logon tertaut yang dibuat, ketika UAC diaktifkan.

Dan di sini ada catatan berguna dari James Finnigan [MSFT].

Kebijakan “EnableLinkedConnections” bergantung pada pengguna yang menjadi anggota grup Administrator dan berbagi melintasi batas antara yang tidak ditinggikan dan yang ditinggikan (yang dapat menyebabkan pemetaan drive yang salah arah secara sengaja oleh Malware). Ini pada dasarnya merupakan solusi bagi pelanggan yang sedang dalam proses memindahkan pengguna mereka ke pengguna standar, tetapi perlu melakukannya secara bertahap dan menjadikan mereka sebagai anggota grup Administrator dalam jangka pendek.

Solusi: Drive yang dipetakan tidak terlihat dari Admin Command Prompt dan Task Scheduler

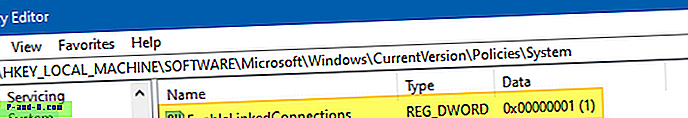

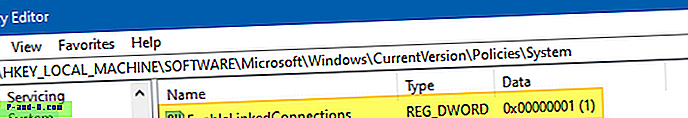

Seperti yang dinyatakan oleh KB3035277, Anda dapat memperbaiki masalah dengan membuat nilai DWORD (32-bit) EnableLinkedConnections di kunci registri berikut dan mengatur datanya ke 1 .

HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System

- Untuk membuat / mengatur nilai registri, mulai Editor Registri (

regedit.exe) - Pergi ke cabang di atas.

- Dari menu Edit, klik Nilai Baru, Nilai DWORD (32-bit).

- Beri nama nilai DWORD sebagai

EnableLinkedConnectionsdan atur datanya ke1.

- Keluar dari Peninjau Suntingan Registri dan mulai ulang Windows.

Nilai EnableLinkedConnections memungkinkan Windows untuk berbagi koneksi jaringan antara token akses yang difilter dan token akses administrator penuh untuk anggota grup Administrators. Seperti yang dikatakan sebelumnya, Anda harus me-restart komputer setelah membuat nilai registri.

Setelah memulai ulang Windows, drive dapat diakses dalam proses biasa maupun proses yang ditinggikan - yaitu, proses yang berjalan di bawah token akses yang difilter serta token akses administrator penuh.

Menggunakan file .REG

Anda dapat mengotomatiskan pengaturan di atas dengan membuat file .reg dari konten berikut.

Windows Registry Editor Versi 5.00 [HKEY_LOCAL_MACHINE \ SOFTWARE \ Microsoft \ Windows \ CurrentVersion \ Policies \ System] "EnableLinkedConnections" = dable: 00000001

Penjadwal Tugas masih tidak dapat mengakses drive yang dipetakan?

Jika Tugas Terjadwal Anda masih gagal mengakses drive jaringan yang dipetakan meskipun mengaktifkan pengaturan registri EnableLinkedConnections, maka Anda harus memeriksa dua hal:

- Akun Pengguna Kontrol kebijakan keamanan terkait, dan

- Jika tugas yang dijadwalkan dikonfigurasi untuk dijalankan di bawah pengguna yang berbeda, Anda harus memetakan drive lagi dari akun pengguna itu. (lihat Penting: catatan di akhir artikel ini)

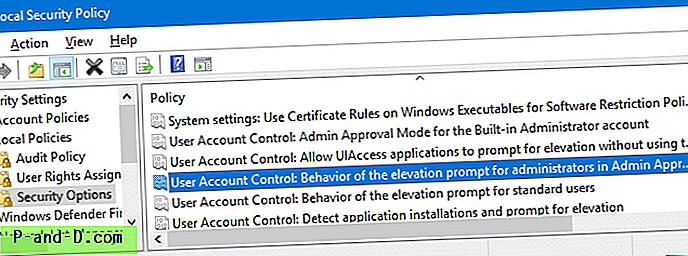

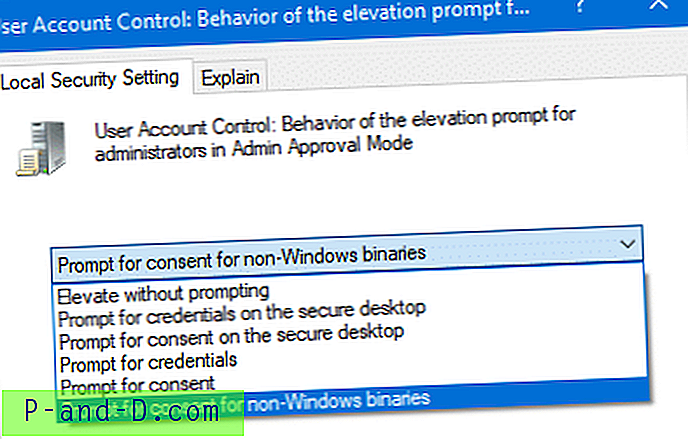

Jika pengaturan Kebijakan UAC berikut ini dikonfigurasikan ke Konfirmasi kredensial, tugas terjadwal (berjalan dengan hak istimewa tertinggi) gagal mengakses drive jaringan yang dipetakan.

Kontrol Akun Pengguna: Perilaku prompt elevasi untuk administrator dalam Mode Persetujuan Admin

Menggunakan Editor Kebijakan Keamanan ( secpol.msc ) atau Editor Registri, Anda harus mengatur kebijakan di atas untuk Konfirmasi Konten (yang merupakan pengaturan default Windows)

Instruksi lengkap untuk mengonfigurasi kebijakan keamanan di atas (bersama dengan solusi berbasis registri alternatif) tersedia di artikel UAC meminta kata sandi bahkan jika login sebagai administrator.

Setelah mengatur ulang kebijakan di atas, restart Windows. Drive Anda yang dipetakan harus tersedia untuk tugas terjadwal yang dikonfigurasi untuk dijalankan dengan hak istimewa tertinggi.

Penting: Namun, ketika Anda menjalankan tugas di bawah akun pengguna yang berbeda atau dalam konteks SYSTEM (LocalSystem), drive yang dipetakan tidak akan terlihat meskipun nilai registri EnableLinkedConnections . Ini karena pemetaan drive jaringan adalah per-pengguna. Itu berarti Anda harus memetakan drive lagi di bawah akun pengguna tertentu yang dikonfigurasi untuk menjalankan tugas yang dijadwalkan.

Informasi dalam artikel ini berlaku untuk Windows Vista melalui Windows 10. Solusi telah diuji terakhir pada Windows 10 v1903.